Nou malware avansat pentru Android, care este o actualizare a sistemului

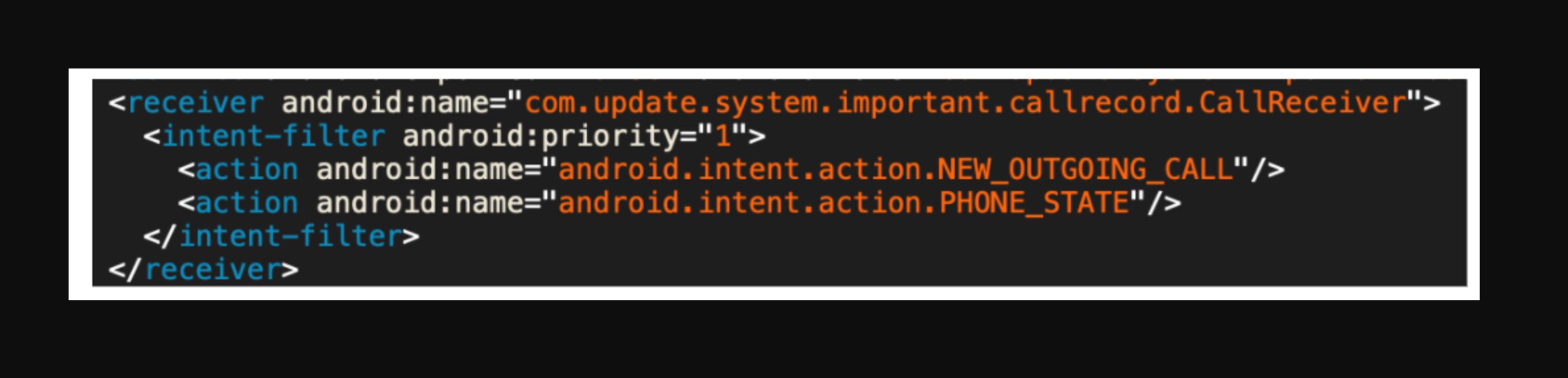

AndroidManifest malware. Credit: Zimperium

În ultimele săptămâni, cercetătorii Zimperium zLabs au descoperit configurații cloud nesigure care afișează datele utilizatorilor pe mii de aplicații legitime pentru Android și iOS. Acum, zLabs oferă sfaturi utilizatorilor Android despre o nouă aplicație Android inteligentă și rău intenționată.

Cele mai recente programe malware iau forma aplicației Actualizare sistem pentru a fura date, fotografii și mesaje și pentru a uzurpa controlul întregilor telefoane Android. După preluarea controlului, atacatorii pot înregistra fișiere audio și Apeluri telefoniceVizualizați istoricul browserului, faceți fotografii și accesați mesaje WhatsApp, printre alte activități.

Cercetătorii ZLabs au descoperit această presupusă aplicație de actualizare a sistemului după ce au descoperit o aplicație semnalată de motorul malware z9 care detectează zIPS pe dispozitiv. Demonstrați realizarea acestei activități pentru a urmări o campanie avansată de programe spion cu capacități complexe. Cercetătorii au încheiat acordul după ce au confirmat cu Google că o astfel de aplicație nu exista și că nu era planificată o lansare pe Google Play.

Cu o listă extinsă de capabilități de hacking, acest malware poate fura mesaje din sistemele de mesagerie instantanee și din fișierele bazelor de date ale acestora folosind rădăcină, verifică marcajele și căutările implicite pentru browsere, verifică marcajele și istoricul căutărilor din browserele Internet de pe Google Chrome, Mozilla Firefox și Samsung., Căutați fișiere cu extensiile specificate .doc ,. docx ,. pdf și. xls și. xlsx; Verificarea datelor din clipboard și conținutul notificărilor, realizarea de fotografii periodice prin camera frontală sau din spate, vizualizarea aplicațiilor instalate, furtul fotografiilor și videoclipurilor, monitorizarea prin GPS, furtul contactelor telefonice și mesajelor SMS, precum și jurnalele de apeluri și extragerea informațiilor dispozitivului, cum ar fi numele dispozitivului și Stocarea datelor. Mai mult, malware-ul se poate ascunde ascunzându-și pictograma din lista de dispozitive.

Acest program malware rulează pe Firebase Command and Control (C&C) atunci când se instalează dintr-un magazin de aplicații terță parte Google, listat sub numele „Actualizare” și „Reîmprospătare toate datele”. Pentru a-și spori sentimentul de legitimitate, aplicația conține informații despre caracteristici, cum ar fi prezența WhatsApp, procentul bateriei, statistici de stocare, tipul conexiunii la internet și simbolul serviciului de mesagerie Firebase. Odată ce utilizatorul alege să „actualizeze” informațiile existente, aplicația se infiltrează în dispozitivul afectat. La implementare, C&C primește toate datele relevante, inclusiv tokenul Firebase nou creat.

În timp ce conexiunea Firebase efectuează comenzile necesare, serverul dedicat de comandă și control utilizează cererea POST pentru a colecta datele furate. Acțiunile notabile care duc la extragerea prin aplicație includ adăugarea unui contact nou, instalarea unei aplicații noi prin serverul contentObserver pentru Android sau primirea unui nou SMS.

Yaswant, prof. „Un nou malware avansat pentru Android se transformă în„ actualizare de sistem ”. Blog de securitate mobil Zimperium, Zimperium, 26 martie 2021, disponibil aici. blog.zimperium.com/new-advance… ng-as-system-update /

© 2021 Science X Network

citatul: Un nou malware avansat pentru Android care reprezintă o actualizare a sistemului (2021, 28 mar) a fost recuperat pe 28 martie 2021 de pe https://techxplore.com/news/2021-03-advanced-android-malware-posing.html

Acest document este supus dreptului de autor. Fără a aduce atingere tratamentului echitabil în scopul studiului sau cercetării private, nicio parte nu poate fi reprodusă fără permisiunea scrisă. Conținutul este furnizat numai în scop informativ.

„Geek din cultura pop. Ninja extrem de zombie. Scriitor profesionist. Internet maven.”